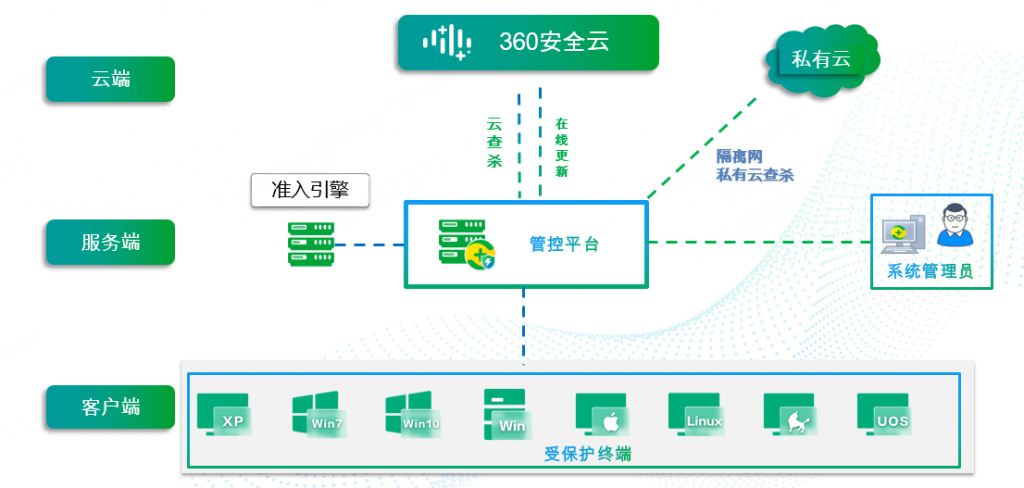

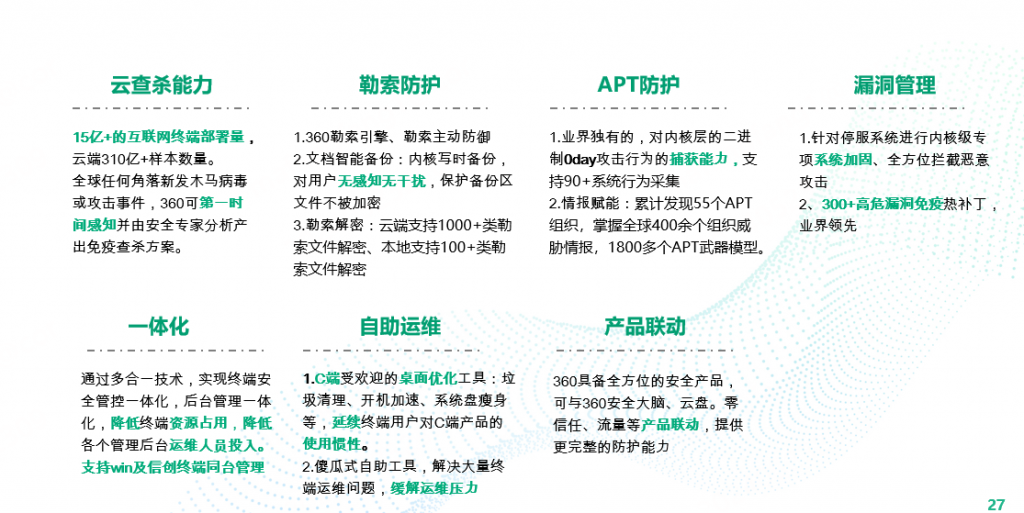

360终端安全管理系统是在360安全大脑极致赋能下,以云计算、大数据、人工智能等新技术为支撑,以可靠服务为保障,集高级威胁发现(EDR)、防病毒、漏洞防护、停服加固、终端合规管控、终端准入(NAC)、终端审计、数据安全、主机加固(CWPP)管理于一体的企业级安全产品,能同时兼容传统与信创终端统一管理、全面保障政企终端安全。

360终端安全管理系统具备模块化特性,具备单平台多品类能力,也可根据不同的安全诉求提供相应的安全模块组合、灵活交付;360终端安全管理系统可与360体系的安全大脑、云盘、零信任等产品进行集成、联动,实现体系化的安全管理。

功能

优势

痛点

1.1.1 如何对抗勒索攻击等高级威胁

当前的网络攻击呈现产业化、专业化发展趋势,网络攻击变得越来越容易,且手段越来越隐蔽、传统的防病毒产品很难做出有效应对。另外网络犯罪组织利用网络和计算机终端存在的防护漏洞,结合社会工程学发起各类针对性攻击,肆意窃取用户内网核心数据和信息从而实现利益变现。

在网络安全对抗的过程中,勒索攻击经过多年的演化,行为特征难以提取,且攻击方式多样化,并且隐秘性极高,传统的检测和防御方式往往很难奏效。要有效防御针对终端的恶意攻击,需要在病毒检测、威胁情报方面提供强有力的支撑,同时结合多种安全防御技术进行持续对抗。

终端作为网络安全攻防的主战场,一直以来都是攻防双方的关注焦点。为了应对层出不穷的计算机病毒,必须依靠云端大规模计算资源,同时通过海量存储的数据样本,才能构筑有效的防御基线。由于计算机病毒在不断变化演进,因此云端安全数据库本身也必须持续扩充演化,才能满足终端威胁防御的需求。

1.1.2 针对勒索的场景如何安全加固

根据众多勒索事件中总结发现,勒索攻击利用弱口令、远程登录等攻击方式极为常见,如何针对勒索的攻击行为,针对性的做安全加固,提升对抗勒索攻击的防护能力。为了规范员工操作行为,收窄终端风险敞口,更好贯彻终端安全管理规范,本次引入的终端安全管理软件还应具备全面的终端安全管理功能,尽可能封堵风险暴露点,全面增强终端安全治理能力。

1.1.3 停服系统安全漏洞问题

2020年1月14日,微软正式宣告Windows7(以下简称“Win7”)操作系统停止更新,官方停止技术支持、软件更新和安全问题的修复,这意味着数以亿计仍在运行Win7系统的计算机失去官方修复风险的可能。受此影响,在Win7系统迁移至更高版本的系统之前,这些系统都将暴露在各种网络威胁之中,机密信息、业务的正常运行都将受到严重威胁,一旦这些威胁发生,将产生难以估量的灾难性后果。

—————————————360互联网安全中心勒索病毒报告(2023-4月)

根据此报告显示:停服的win7、server2008占比分别为13.33%、18.89%,约占当月勒索攻击总数的三份之一。针对停服系统爆出的高危漏洞如何应对。

1.1.4 终端办公文档欠缺备份机制

历史数据表明:勒索攻击主要针对服务器系统,因此有针对服务器的数据库备份等安全措施,但是针对终端办公环境,目前仍欠缺有效的数据备份机制,当勒索针对办公终端的文件进行加密时,仍会带来很大的数据损失风险,本方案需设计针对办公终端的数据备份机制,且备份数据不能对终端日常办公造成影响。

1.1.5 等保合规

等保2.0中三级要求中,针对终端部分会涉及到防病毒、终端管控、终端审计、终端准入、补丁管理等众多安全软件,如安装不同厂家的产品,会导致终端资源占用高,软件之间互相冲突等问题,希望同时满足等保相关要求,且尽可能占用少的终端资源的需求越来越迫切。

1.1.6 数据安全

随着数据安全、及等保2.0的政策出台,针对数据防泄漏的要求已经越来越被重视,传统加解密的数据防泄漏方式对终端资源占用较高,且存在各种兼容问题,如何能提供一款轻量化的数据防泄漏解决方案已经越来越受欢迎。

1.1.7 信创终端统一管控

国产化政策执行过程中,必然存在win和XC终端共存的情况,且大部分客户是混用的情况,无法利用IP段等技术手段做区分管理,如何针对自主可控替代过程中实现统一管理的能力,实现数据统一管理,避免重复投入的问题,节省管理成本。

1.1.8 恶意软件、捆绑软件,弹窗软件问题

日常办公中,终端人员可能因为自身安全知识不够,无法精准的识别软件下载来源是否安全,对软件安装过程中的杀软拦截放行,软件安装时的各种按钮,导致安装一款软件,最终安装了大量的捆绑软件,进一步产生了大量的垃圾弹窗广告,同时一些恶意软件,也可能因为下意识的用杀软放行行为,给恶意软件提供了绿色通道。本次建设方案需要搭建一套安全绿色的软件仓库,统一规范终端软件的下载来源,规避捆绑软件等恶意程序,提升内网终端的安全性。